Reseña crítica

Imagine que usted tiene una tienda. Una tienda pequeña, bien cuidada, con una puerta de madera y una cerradura sencilla. Durante décadas, esa cerradura funcionó perfectamente. Funcionó porque los ladrones del barrio no tenían herramientas lo suficientemente sofisticadas para forzarla rápido. Podían, claro, pero tomaba esfuerzo. Tomaba tiempo. Y el tiempo, en el mundo del crimen, es riesgo.

Ahora imagine que alguien reparte, gratis, una llave maestra. Una llave que abre no solo su puerta, sino cualquier puerta con una cerradura similar. Y esta llave funciona sola — usted simplemente la apunta hacia la puerta y espera.

Eso es, más o menos, lo que está pasando en el mundo de la ciberseguridad en abril de 2026.

El 7 de abril, Anthropic, la empresa estadounidense detrás de algunos de los sistemas de inteligencia artificial más avanzados del mundo, le dijo al público que tenía un problema entre manos. ¿El nombre del problema? Mythos. Un modelo tan capaz de encontrar y explotar fallas en sistemas informáticos que la propia empresa decidió no lanzarlo al mercado. En cambio, creó un programa llamado Project Glasswing, que ofrece acceso restringido a un grupo selecto de gigantes tecnológicos — Amazon, Apple, Google, Microsoft, Cisco, CrowdStrike, JPMorgan, Nvidia, Palo Alto Networks y la Linux Foundation, entre otros.

¿La lógica? Si este tipo de capacidad cae en las manos equivocadas antes de que los defensores estén preparados, el daño podría ser enorme. Y la parte más inquietante es que la propia Anthropic admitió que modelos con poderes similares probablemente surgirán de otros laboratorios en un plazo de seis a dieciocho meses.

Pero antes de entrar en lo que esto significa para quienes no somos Apple ni JPMorgan, vale la pena entender qué hace Mythos de manera diferente.

Piense en un software como una casa con miles de habitaciones. Cada habitación tiene ventanas, puertas, pasadizos. Algunos de esos puntos de entrada están cerrados con llave. Otros, por descuido o por las prisas durante la construcción, quedaron ligeramente entreabiertos. Esas aberturas olvidadas son lo que los profesionales de seguridad llaman vulnerabilidades.

Históricamente, encontrar esas aberturas requería personas altamente capacitadas. Hackers experimentados, investigadores de seguridad con años de formación. Analizaban el código línea por línea, probaban combinaciones, intentaban diferentes caminos hasta encontrar una brecha. Era un trabajo artesanal — lento y costoso.

Mythos cambió eso. Según Anthropic, el modelo encontró miles de vulnerabilidades críticas en todos los principales sistemas operativos y navegadores web del mundo. Algunas de esas fallas llevaban décadas ocultas — una de ellas tenía veintisiete años, enterrada en el sistema OpenBSD. Otra, de dieciséis años, vivía dentro de FFmpeg, una herramienta de procesamiento de audio y video ampliamente utilizada que había sobrevivido a millones de pruebas automatizadas sin que nadie detectara el problema.

Y aquí está lo fundamental — Mythos no solo encuentra las fallas. Escribe el manual de ataque completo por su cuenta. Ingenieros de Anthropic sin formación formal en seguridad podían pedirle al modelo que buscara vulnerabilidades durante la noche. A la mañana siguiente, encontraban un informe completo con un exploit funcional listo para ejecutarse.

Para entender por qué esto marca un punto de inflexión, usted necesita conocer un mecanismo invisible que sostiene la seguridad digital del mundo. Se llama divulgación responsable.

Funciona así — cuando una empresa como Microsoft descubre un defecto en uno de sus productos, anuncia públicamente la falla junto con una corrección. Ese es el famoso Patch Tuesday que, pese al nombre, ocurre una vez al mes. A partir de ahí, los equipos de TI de las organizaciones que usan esos productos deben descargar la corrección, probarla para asegurarse de que no va a romper nada, obtener la aprobación interna y finalmente aplicarla. Ese proceso toma semanas. A veces meses.

Y durante décadas, eso funcionó bien. Porque los atacantes también necesitaban tiempo. Después de que se divulgaba una falla, tenían que estudiar el problema, entender el código y construir un exploit. La brecha entre el momento en que se divulgaba una falla y el momento en que aparecía un ataque funcional — ese era el margen de seguridad. El respiro.

Según Zero Day Clock, que ha rastreado esa brecha desde 2018, la mediana ese año era de 771 días. Las empresas tenían más de dos años para aplicar la corrección antes de que alguien pudiera convertir la falla en un arma. Para 2021, esa ventana se había reducido a 84 días. Para 2023, seis días. Para 2024 — cuatro horas. Hoy, en 2026, más del 67 por ciento de las vulnerabilidades explotadas por criminales ya están siendo utilizadas antes de que siquiera se divulguen públicamente.

El respiro, para efectos prácticos, desapareció.

Y aquí es donde Mythos entra en escena — no como el creador del problema, sino como la pieza que vuelve todo más urgente. Modelos anteriores ya ayudaban a los hackers a perfeccionar ataques. ChatGPT, por ejemplo, se usaba para pulir correos de phishing o para analizar repositorios de código en busca de patrones explotables. Pero Mythos va más lejos.

Puede encadenar fallas. Es como un ladrón que no se conforma con encontrar una ventana abierta — encuentra la ventana, se mete por ella, usa lo que encuentra adentro para abrir otra puerta, y desde esa puerta desactiva la alarma. Cualquier paso individual podría no ser suficiente por sí solo, pero combinados, garantizan acceso total al sistema. Este tipo de ataque en múltiples etapas era, hasta hace poco, una habilidad reservada para los hackers más élite del planeta. Ahora un modelo informático lo hace solo, sin guía humana, en medio de la noche.

Pero hay un detalle que suele perderse en el ruido de los titulares. Bloomberg Opinion, a través de la columnista Parmy Olson, señaló lo que puede ser el ángulo más importante de toda esta historia. Mythos no es igual de peligroso para todos. Es más amenazante para quienes tienen menos defensas.

Los grandes bancos de Wall Street, por ejemplo, cuentan con algunas de las infraestructuras de seguridad más robustas del mundo. Equipos dedicados, presupuestos generosos, procesos maduros. El secretario del Tesoro de Estados Unidos, Scott Bessent, reunió a ejecutivos de instituciones como Bank of America y Goldman Sachs para discutir el tema, y el consenso fue que estas organizaciones pueden adaptarse — con dificultad, pero pueden.

Ahora piense en las pequeñas y medianas empresas. Datos recientes muestran que el 80 por ciento de las pequeñas empresas sufrieron al menos un ciberataque en 2025. El 47 por ciento de las empresas con menos de cincuenta empleados simplemente no destinan ningún recurso a seguridad digital. Solo el 34 por ciento usa autenticación de dos factores — una medida que bloquea más del 99 por ciento de los ataques automatizados. Y el 54 por ciento admite que sus departamentos de TI carecen de la experiencia para manejar amenazas complejas.

Para estas empresas, la ventana de parcheo no es de semanas ni de meses. Con frecuencia, ni siquiera existe. Los parches se acumulan, las defensas son básicas y el equipo de TI — cuando lo hay — está ocupado manteniendo el correo funcionando.

Hay, naturalmente, quienes miran todo esto con un escepticismo saludable. No todos compraron la narrativa de Anthropic sin reservas. David Sacks, el inversionista de Silicon Valley, escribió públicamente que es difícil ignorar el historial de la empresa en el uso de narrativas alarmantes en torno a sus lanzamientos. Scientific American habló con expertos que, aunque reconocen los avances genuinos de Mythos, advirtieron que el impacto real podría ser menor de lo que sugieren los peores escenarios.

Howie Xu, director de innovación de Gen, planteó el dilema con claridad — la decisión de restringir el acceso a Mythos es tanto una medida de seguridad legítima como una jugada de marketing extraordinaria. Las dos cosas no se excluyen mutuamente. Y, francamente, eso no invalida la amenaza. Incluso si Anthropic tiene motivos comerciales evidentes para dramatizar el anuncio — especialmente con una posible salida a bolsa en el horizonte — los datos independientes sobre el colapso de la ventana de explotación son reales. Zero Day Clock no es un producto de Anthropic. Y las cifras que muestra no dependen de ningún modelo específico para resultar alarmantes.

Lo que Mythos hace es echarle gasolina a un incendio que ya estaba ardiendo.

En el lado positivo, Project Glasswing representa algo sin precedentes. Empresas que normalmente compiten entre sí han aceptado usar la misma herramienta para defender infraestructura compartida. Anthropic se ha comprometido con hasta cien millones de dólares en créditos de uso y cuatro millones en subsidios para organizaciones de seguridad de código abierto. La premisa es que ninguna empresa por sí sola puede corregir todas las fallas del mundo, y que la cooperación coordinada es el único camino viable cuando los ataques se mueven a velocidad de máquina.

Jim Zemlin, director ejecutivo de la Linux Foundation, destacó que el software de código abierto constituye la mayor parte del código que corre en los sistemas modernos, y que darles a sus mantenedores acceso a modelos de este calibre podría inclinar la balanza entre ofensiva y defensa. Esto importa porque muchos de estos proyectos de código abierto son mantenidos por equipos pequeños, a menudo voluntarios, sin presupuesto para seguridad.

Qué hacer con esta información

Dado todo lo anterior, hay tres escenarios que vale la pena considerar.

En el primer escenario — el optimista — Project Glasswing e iniciativas similares de OpenAI y otros laboratorios logran, en los próximos meses, identificar y corregir las fallas más críticas antes de que modelos de capacidad equivalente se propaguen ampliamente. La cooperación entre los gigantes funciona. Los mantenedores de código abierto reciben el apoyo que necesitan. Y el sistema de divulgación responsable se adapta — quizás con plazos más cortos y mecanismos de parcheo automatizado.

En el segundo escenario — el moderado — la defensa avanza, pero no a la misma velocidad que la ofensiva. Las grandes corporaciones y los gobiernos se protegen razonablemente bien, pero las pequeñas y medianas empresas se quedan atrás. El resultado es una especie de apartheid digital — quienes tienen recursos se adaptan; quienes no, sufren desproporcionadamente más ataques. En este escenario, la regulación se vuelve urgente, y los gobiernos enfrentan presión para brindar apoyo técnico y financiero a las empresas más pequeñas.

En el tercer escenario — el pesimista — modelos con capacidades similares a Mythos proliferan antes de que las defensas estén listas. Grupos criminales y estados-nación hostiles comienzan a usar estas herramientas para ataques a escala industrial. Infraestructura crítica — hospitales, redes eléctricas, sistemas financieros — enfrenta oleadas de brechas simultáneas. Este escenario no es inevitable, pero tampoco es ficción. El propio Council on Foreign Relations lo ha descrito como una posibilidad concreta.

Para cualquier persona que dirija una empresa o lidere un equipo de TI, la conclusión práctica es directa. Primero — aplique las actualizaciones de seguridad lo más rápido posible. El ciclo mensual de parcheo ya no es suficiente. Segundo — active la autenticación de dos factores en todos los sistemas. Es la medida de menor costo y mayor impacto disponible. Tercero — considere servicios de seguridad gestionada que monitoreen amenazas en tiempo real y puedan responder más rápido que un equipo interno desbordado. Cuarto — siga de cerca lo que ocurra con Project Glasswing en los próximos noventa días, cuando Anthropic ha prometido publicar informes sobre lo que se ha descubierto y corregido.

La prevención cuesta entre cinco y quince mil dólares al año para una empresa pequeña. La recuperación después de un solo ataque de ransomware cuesta, en promedio, ciento veinte mil. Las cuentas hablan por sí solas.

Hay un dicho viejo en seguridad informática — usted no necesita correr más rápido que el oso, solo necesita correr más rápido que la otra persona. Durante mucho tiempo, eso fue cierto. Los criminales iban detrás de los blancos más fáciles e ignoraban los más difíciles. Pero cuando el oso adquiere la velocidad de una máquina, la distancia entre el corredor lento y el rápido se reduce peligrosamente. Y quien todavía va caminando — bueno, quien todavía va caminando tiene un problema serio.

La pregunta no es si modelos como Mythos van a cambiar el juego de la ciberseguridad. Eso ya ocurrió. La pregunta es si la defensa puede reorganizarse antes de que el próximo modelo, y el que viene después, y el que viene después de ese, vuelvan obsoletas las últimas trincheras que quedan en pie.

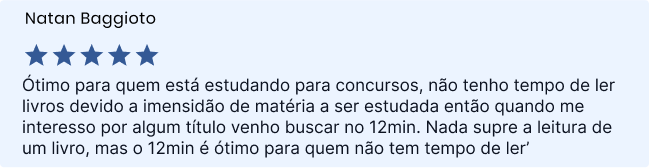

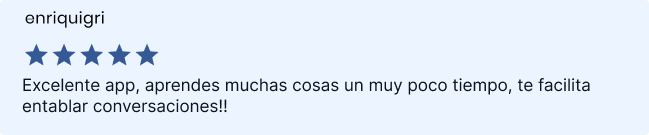

Regístrate y lee gratis!

Al registrarse, tú ganarás un pase libre de 7 días gratis para aprovechar todo lo que el 12min tiene para ofrecer.